Alternative Medier (79) Audiobeskeder (38) Dyr (11) Dyrevelfærd (11) Ernæring (52) I AM – Spiritualitet (649) Inlæg-serie (178) Internet (16) IT (20) Konspirationsfakta (24) Kunst (10) Law of One (22) Leaks (24) LucidDream @KessZero (5) Meditations Bibliotek (8) Negative Alien Agenda (38) Nyheder (4) Opstigning (76) Psychic Self Defense (16) Sikkerhed (14) Sundhed (130) System Matrix (402) Tag kontrollen tilbage (672) Udvid din bevidsthed (136)

Kategori: Sikkerhed

-

Hjaelp-Tegn-Handtegn

signs #help #trafficing #hjelp #tegn #handtegn Hent filen her: https://leaks.danmarkvaagner.dk/leaks/SIGNAL-FOR-HELP-GESTURE-smal.pnghttps://leaks.danmarkvaagner.dk/leaks/SIGNAL-FOR-HELP-GESTURE-big.png free to use after Attribution-NonCommercial 4.0 International

-

Secret service og militær vs. open source-apps

I en stadig mere digitalt forbundet verden bliver spørgsmålet om databeskyttelse og privatlivets fred stadig vigtigere. Især i forbindelse med efterretningstjenester og militæret, som ofte håndterer meget følsomme oplysninger, udgør offentliggørelsen af open source-sikkerhedsprogrammer en eksplosiv udfordring. På den ene side kan disse programmer bidrage til at styrke den såkaldte cybersikkerhed, men på den anden

-

Er det det, vi ønsker?

Det er simpelthen ikke længere muligt at kontrollere alt, hvad der er muligt. Er det det, vi ønsker? Se filmen og høre efter hvad hun fortæller DIG!

-

Viktimiserende arketyper – Start

Controller-programmer er et udtryk, der bruges til at beskrive flere lag af Victimizer Mind Control-software, der bruges til psykologisk og følelsesmæssigt at programmere menneskeheden til at tænke tanker om vold og had for at tro på Archontic Deception Behaviors frygtbaserede kontrolsystemer som en normal måde at leve på her på jorden. Håndhævelsen af disse Controller-programmer

-

Vigtigt at vide! Menneskehandel…

Tak til Wayne Dupree Show (X) for at poste dette! Vigtigt at vide! Menneskehandel er sygt og udbredt i USA, Europa og andre lande!

-

Signal for hjælp / hjælpetegn

Enhåndsbevægelsen er en diskret måde for folk at signalere, at de føler sig truet og har brug for hjælp. Håndfladen strækkes udad, og tommelfingeren foldes ind, hvorefter de resterende fingre lukkes til en knytnæve over tommelfingeren. Kodeord “Er Luisa her?” Hvis du har mulighed for at indlede en samtale med nogen, hjælper “Er Luisa her?”.

-

Er Du er blevet CENSURERET

Du er blevet CENSURERET af GOOGLE OG APPLE, når du ikke længere kan se forskellige KANALER på Telegram – Hvis du stadig bruger Telegram-appen, der er downloadet og INSTALLERET via GOOGLE Play og/eller APPLE Appstore, kan du ikke få adgang til mange TELEGRAM-kanaler – KOMPROMITTERET, CENSURERET AF GOOGLE og/eller APPLE – ANONER HAR FUNDET MÅDER

-

Der var engang, hvor disse symboler var selvforklarende …

… I dag føler folk sig sandsynligvis ikke længere bundet af dem. Hvor udisciplineret kan man egentlig være? Igen og igen bliver arrangementer forbudt af myndighederne og nogle gange brutalt afbrudt, blot fordi nogle mennesker mener, at de skal sprede flyveblade eller informationsbilleder bredt i de “sociale netværk”. Det må man ikke gøre! Du gør

-

Så hurtigt kan en anonym VPN-udbyder forsvinde.

En af de ældste og mest kendte VPN-udbydere på bedrageriscenen er ikke længere tilgængelig. Der er nu to muligheder. 1. efterforskningspres fra myndighederne 2. et såkaldt “exit scam”. I tilfælde af punkt 1 ville udbyderens reaktion være forståelig og eksemplarisk. Hvis man ønsker at beskytte sine brugere, trækker man stikket ud og sletter alt. Punkt

-

Google finder alvorlige zero days i Samsung-chips

Dette er et reelt problem for Samsung-mobiltelefonbrugere, fordi angrebet kan gennemføres uden din indblanding. Læs artiklen (https://www.golem.de/news/exynos-google-findet-schwerwiegende-zero-days-in-samsung-chips-2303-172724.html), og hvis du bruger en af de nævnte enheder, skal du sørge for at deaktivere VoLTE- og Wi-Fi-opkald. Listen over de nævnte enheder behøver ikke at være komplet. Det kan generelt ikke skade at deaktivere VoLTE- og WLAN-opkald,

-

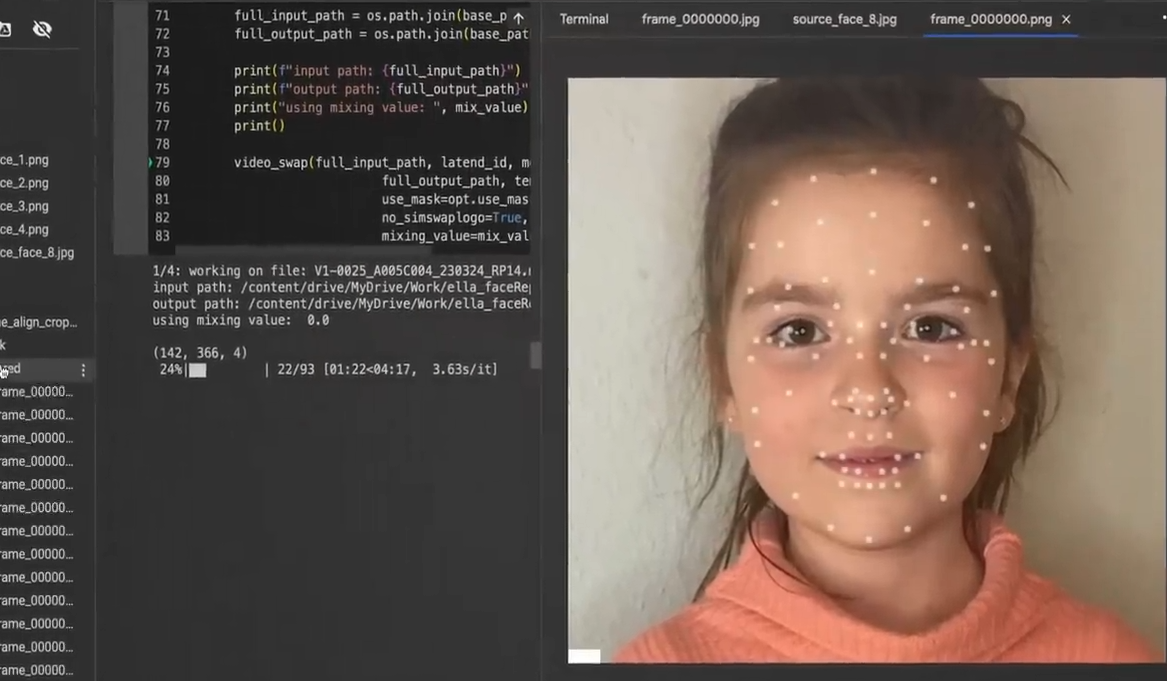

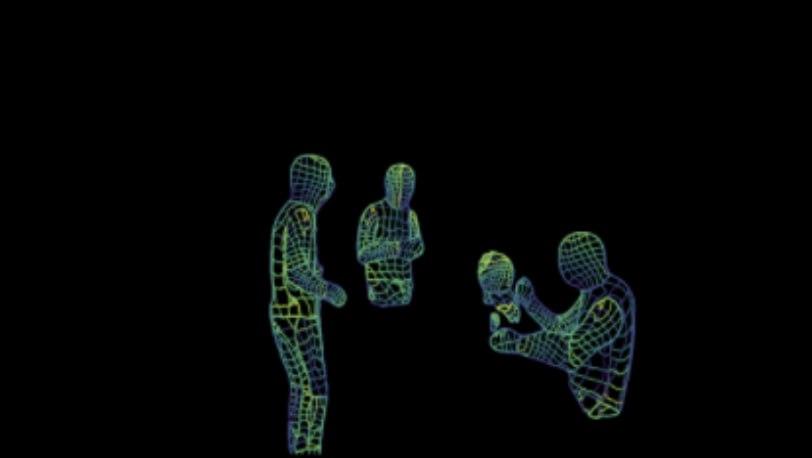

Kortlægge menneskekroppe gennem vægge

#Forskere på Carnegie Mellon University kan bruge #Wi-Fi-signaler til at kortlægge #menneskekroppe gennem vægge: #Teknologien sporer nøglepunkter på kroppen med henblik på genkendelse, hvilket udvider tidligere forskning i brugen af #WiFi-signaler til at lokalisere personer. Forfatterne til undersøgelsen mener, at gennembruddet er nyttigt for #privatlivets #fred, selv om det åbner #mulighederne for meget #nemmere og

-

#Googles nye reCAPTCHA har en #mørk #side

Googles nye reCAPTCHA har en mørk side Den nyeste version af botdetektoren #reCaptcha er usynlig for brugerne og har spredt sig til mere end 650.000 websites. Det er godt for #sikkerheden – men ikke så godt for dit #privatliv. Vi har alle sammen prøvet at logge ind på et websted eller indsende en formular, men

-

Face ID og Touch ID – kan politiet tvinge mig til at låse min iPhone op?

#Face #ID og #Touch #ID – kan #politiet tvinge mig til at låse min iPhone op? Hvis politiet har beslaglagt din iPhone og nu beder dig om at samarbejde om at åbne enheden, og #Touch-ID eller #Face-ID er aktiveret på enheden, bør du læse denne artikel, før situationen opstår. Det vigtigste er at vide med